SIEM / SOAR oprogramowanie do analizy logów

Oprogramowanie do analizy logów, który pozwala na monitoring bezpieczeństwa sieci i infrastruktury

Partnerzy

Bezpieczeństwo IT

Ochrona danych

SIEM / SOAR oprogramowanie do analizy logów i reakcji na incydenty

SIEM (Security Information and Event Management) to zaawansowane oprogramowanie służące do centralnego gromadzenia, korelacji i analizy logów bezpieczeństwa, a także do wspierania zespołów SOC w reagowaniu na incydenty. W połączeniu z modułem SOAR (Security Orchestration, Automation and Response) umożliwia automatyzację działań obronnych, skracając czas reakcji i minimalizując ryzyko naruszeń bezpieczeństwa.

Jak działa oprogramowanie SIEM / SOAR?

Zasilane jest danymi spływającymi ze wszystkich systemów i urządzeń zabezpieczających, działających w ekosystemie IT organizacji. System SIEM przetwarza dane z:

- macierzy

- wszystkich rozwiązań tworzących i przechowujących logi, takich jak AD/windows, system antywirusowy, EDR, systemy IPS/IDS

- wewnętrznych systemów narzędziowych

- serwerów

- UTM / NG Firewall

Normalizacja i korelacja danych z różnych źródeł

Urządzenia generujące logi tworzą je w swoich specyficznych formatach. Nie ma uniwersalnego modelu – dane np. z systemu EDR monitują w inny sposób, UTM inny, a logi z systemu Windows wyglądają jeszcze inaczej. Z tego powodu ich identyfikacja

i doprowadzenie do formy pozwalającej na porównanie zarejestrowanych wyników między różnymi źródłami takich danych (korelacja) jest bardzo trudna. Takich logów w systemie IT każdej organizacji pojawiają się tysiące dziennie.

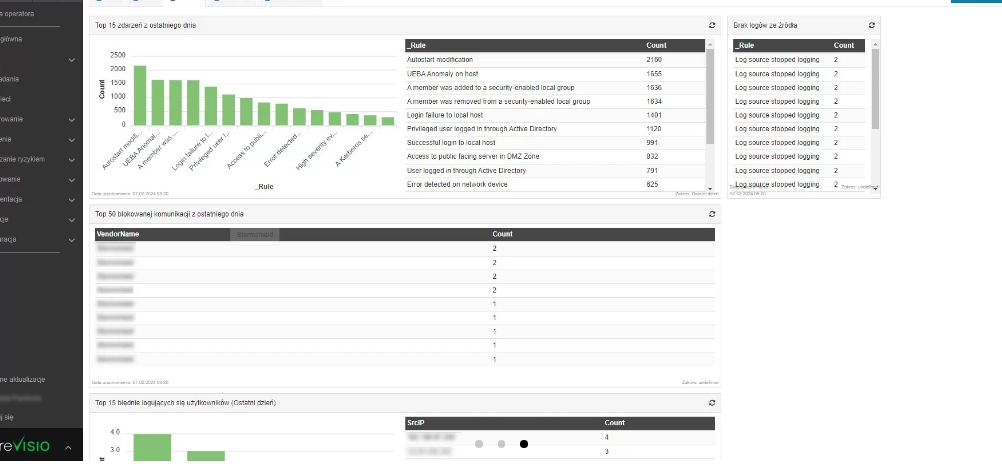

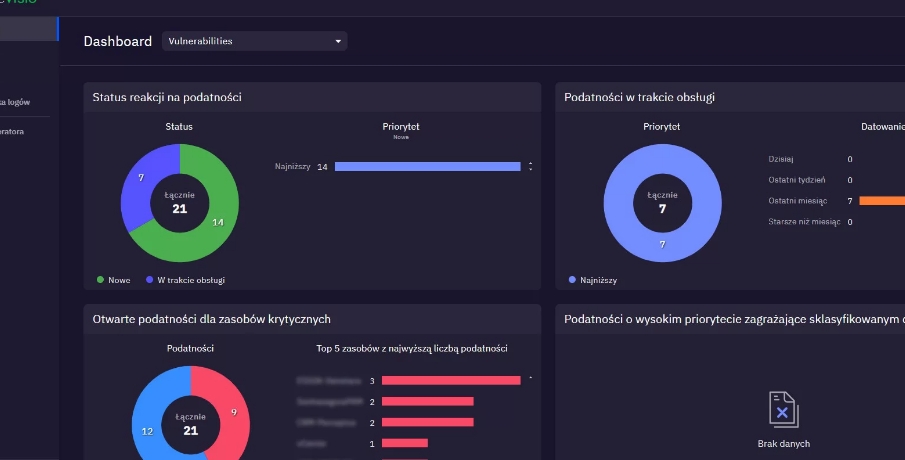

Priorytetyzacja incydentów i podatności

SIEM/SOAR gromadzi logi z różnych urządzeń do jednej konsoli. Umożliwia ich korelację i przy odpowiednim wdrożeniu, po fazie testów i nauki w konkretnej jednostce prowadzi automatyczną analizę logów i sugeruje operatorowi, które zdarzenia bezpieczeństwa identyfikowane w różnych kolektorach są ważne i trzeba się nimi zająć, które są podejrzane, a które na bazie wcześniejszych doświadczeń wyglądają na bezpieczne.

Dostęp operatora z konsoli SIEM / SOAR

Operator z jednej konsoli może zarządzać wszystkimi obszarami, dostać się do odpowiedniego segmentu sieci – np. UTM i wprowadzać w nim zmiany pracując bezpośrednio w SIEM/SOAR.

Szukasz rozwiązania, które wesprze pracę Twojego zespołu ds. bezpieczeństwa? Wypełnij formularz lub skontaktuj się z opiekunem produktu!

FAQ - Najcześciej zadawane pytania o SIEM/SOAR

Czym różni się SIEM od SOAR?

SIEM gromadzi, normalizuje i analizuje logi, a SOAR dodaje automatyzację reakcji na incydenty.

Czy SIEM można wdrożyć w małej firme?

Tak – istnieją skalowalne rozwiązania dopasowane do wielkości i budżetu organizacji.

Jak SIEM pomaga w zgodności z RODO i NIS2

Zapewnia pełną rejestrowalność zdarzeń, generuje raporty i wspiera audyty bezpieczeństwa.

Ile czasu trwa wdrożenie SIEM?

Od kilku tygodni do kilku miesięcy – w zależności od wielkości infrastruktury i liczby integracji.

Czy SIEM działa w chmurze?

Tak – dostępne są rozwiązania on-premise, w chmurze lub w modelu hybrydowym.

Doradztwo

Pomożemy w doborze odpowiedniego rozwiązania

Szkolenia

Oferujemy szkolenie w zakresie użytkowania sprzętu i oprogramowania

Wdrożenia

W sposób kompleksowy przeprowadzamy wdrożenia IT.