MDR dla ESET

Partnerzy

Bezpieczeństwo IT

Ochrona danych

Monitoring i reakcja 24/7

- bezpieczeństwo Twojej organizacji w rękach ekspertów.

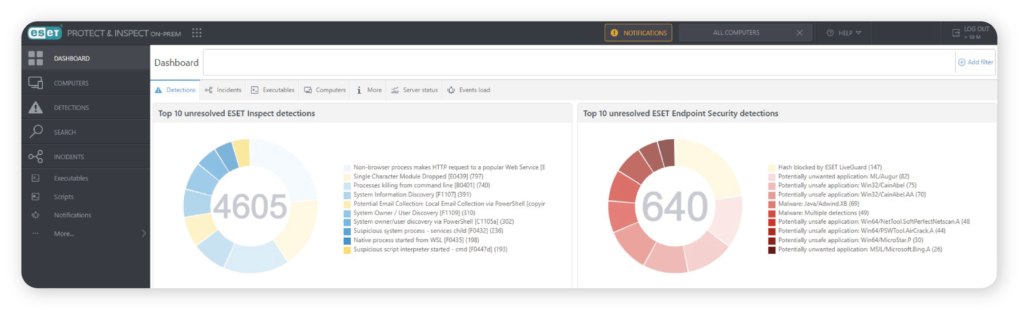

Czy Twój ESET Inspect naprawdę Cię chroni?

Masz rozwiązanie ESET Inspect – to świetny krok w stronę bezpieczeństwa. Ale czy wykorzystujesz jego pełny potencjał?

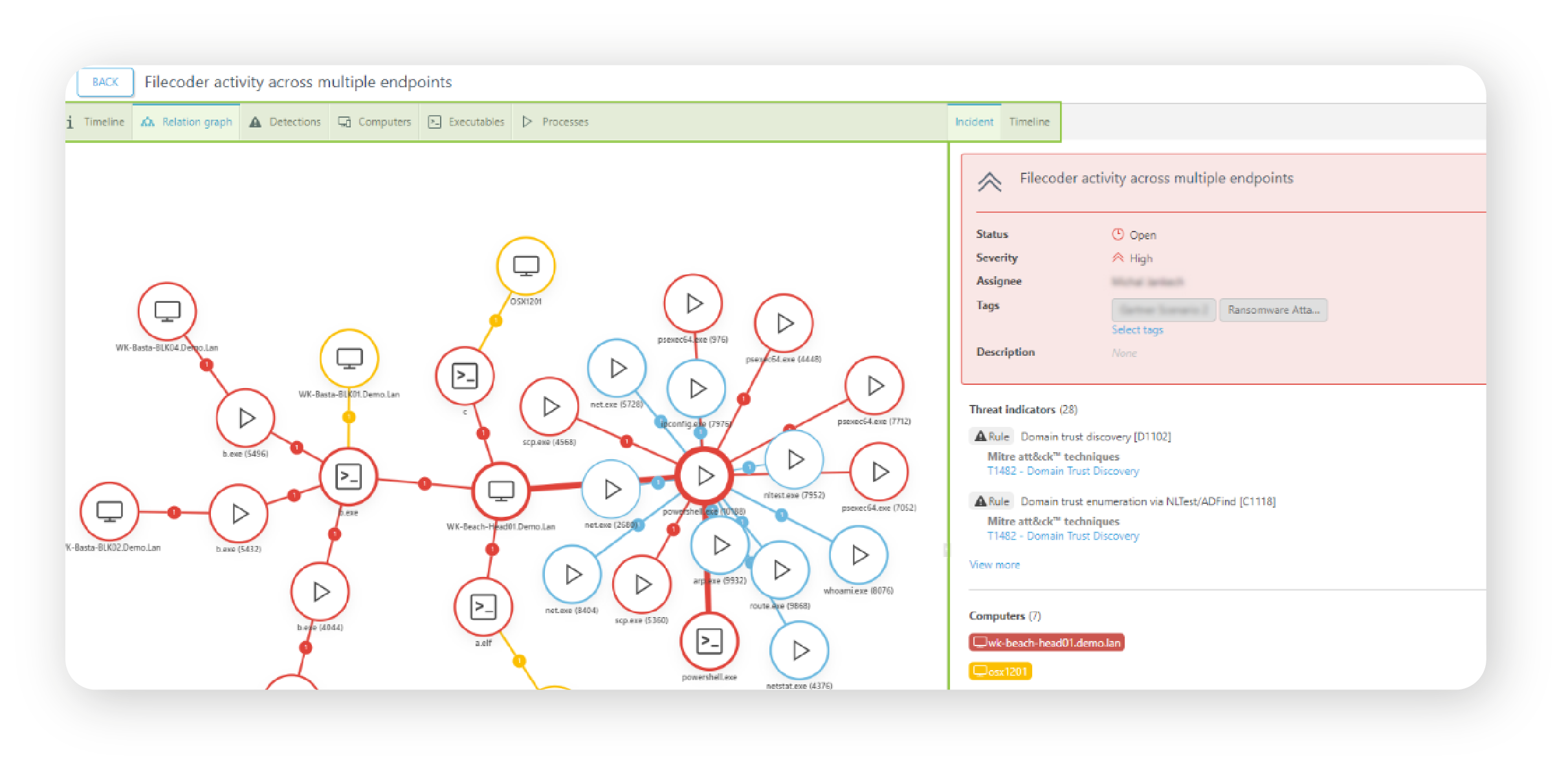

Atakujący rzadko zaczynają od oczywistego złośliwego oprogramowania. Zamiast tego używają narzędzi, które są częścią codziennej pracy administratorów i użytkowników. W efekcie pierwsze etapy ataku mogą umknąć uwadze, jeśli nikt nie analizuje regularnie alertów i nie szuka nietypowych wzorców zachowań.

- PowerShell – wykorzystywany przez administratorów do automatyzacji, ale także przez atakujących do pobierania

i uruchamiania złośliwego kodu w pamięci, z pominięciem antywirusa. - PsExec – świetne narzędzie do zdalnego uruchamiania poleceń w sieci, ale może posłużyć do bocznego ruchu atakującego (tzw. lateral movement).

- RDP (Remote Desktop Protocol) – kluczowy dla zdalnej pracy, ale także ulubiona metoda atakujących do przejęcia systemów.

- Mimikatz – narzędzie używane przez administratorów do testowania zabezpieczeń, ale w rękach atakujących służy do kradzieży haseł i tokenów dostępowych.

- Macrobased attacks (VBA, Excel Macros) – makra w dokumentach Office to potężne narzędzie automatyzacji, ale mogą być też używane do dostarczenia malware’u, np. w kampaniach phishingowych.

A teraz wyobraź sobie taką sytuację:

Księgowa, która nigdy nie używała PowerShella, nagle uruchamia skrypt pobrany z zewnętrznego serwera. Zwykły administrator może to przeoczyć – w końcu PowerShell to narzędzie systemowe. Ale jeśli ktoś zna wzorce ataku, wie, że to klasyczna technika Living Off The Land (LotL), gdzie atakujący używa legalnych narzędzi do ukrycia swoich działań.

Ktoś loguje się przez RDP w środku nocy? Może to administrator – ale może też przejęte konto. Brak kontekstu sprawia, że takie zdarzenia mogą pozostać niezauważone przez tygodnie, aż do momentu, gdy atak osiągnie kolejną fazę – zaszyfrowanie plików lub wyciek danych.

Jeśli nie analizujesz tych zdarzeń codziennie, nie zauważysz zagrożenia, dopóki nie będzie za późno.

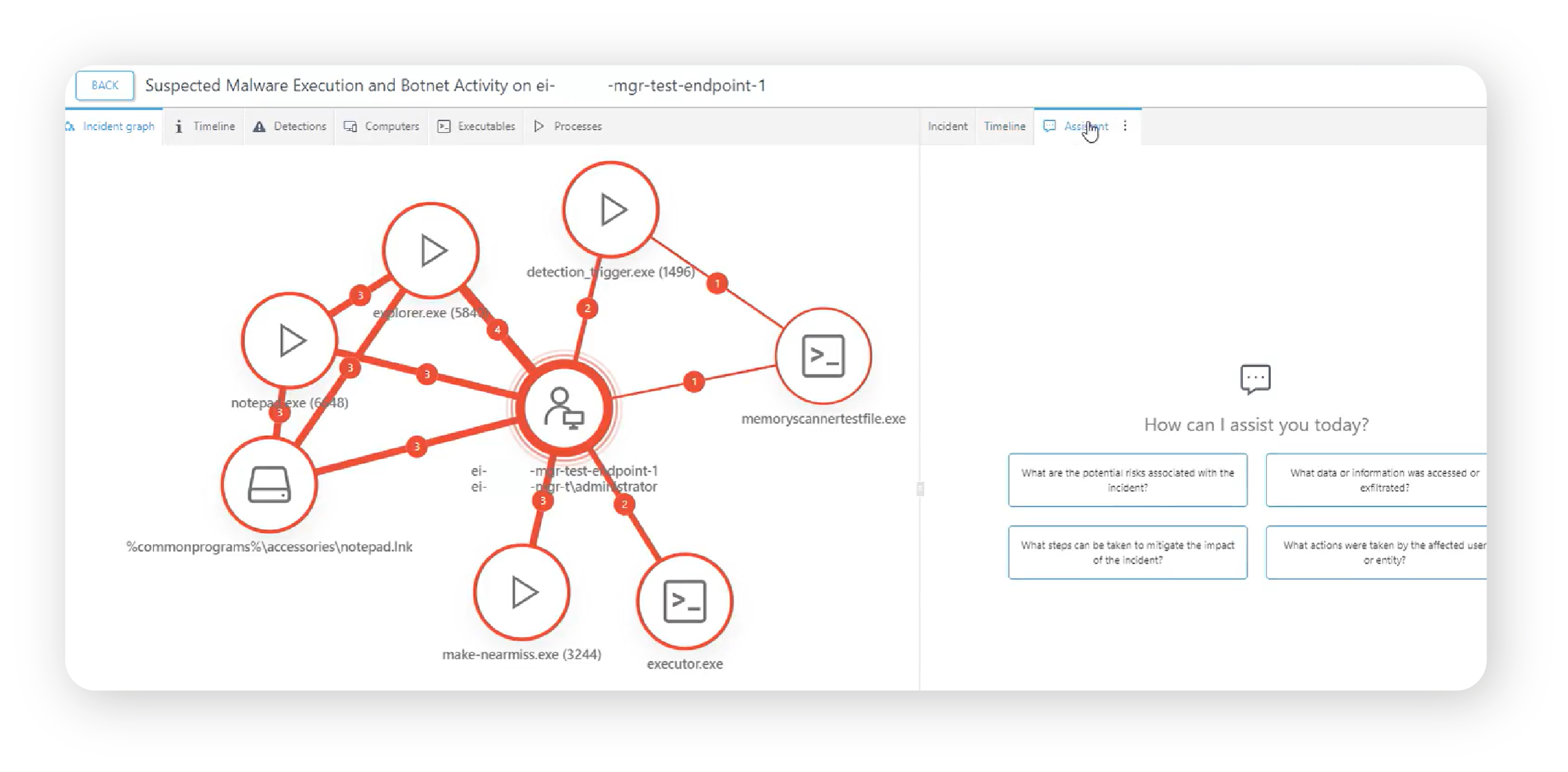

Twoje mini Security Operations Center

Usługa MDR została stworzona właśnie po to, by pomóc Ci wyciągnąć maksimum z posiadanych zabezpieczeń. To całodobowy nadzór i szybka reakcja na zagrożenia. Nasi certyfikowani inżynierowie, doskonale znający ESET Inspect, monitorują Twoje środowisko IT 24/7/365, analizując zdarzenia i reagując na wszelkie podejrzane aktywności.

Nie działamy chaotycznie – scenariusze reakcji są opracowane z wyprzedzeniem i wdrażane natychmiast, gdy sytuacja tego wymaga. Jeśli pojawi się coś nietypowego, skontaktujemy się z wyznaczonym przedstawicielem Twojej firmy, aby wspólnie podjąć najlepszą decyzję.

To nie tylko ochrona przed atakami – to pełne wykorzystanie potencjału ESET Inspect, który już posiadasz.

Zakres usługi MDR dla ESET Inspect

- Całodobowy monitoring i reagowanie na zagrożenia – nieustanna analiza aktywności w Twojej sieci.

- Szybkie eliminowanie cyberzagrożeń – neutralizacja zagrożeń zanim wyrządzą szkody.

- Analiza głównych przyczyn incydentów – aby atak nie powtórzył się w przyszłości.

- Regularne raporty o stanie cyberbezpieczeństwa – pełna transparentność działań.

- Miesięczne spotkania techniczne – omawianie wykonanych prac i rekomendacje usprawnień.

- Powstrzymywanie rozprzestrzeniania się ataków – wykrywanie i izolacja zagrożeń na wczesnym etapie.

- Dodawanie nowych reguł bezpieczeństwa – ciągła optymalizacja zabezpieczeń.

- Zarządzanie konsolą ESET Inspect – maksymalne wykorzystanie jego możliwości.

MDR - bezpieczeństwo, które działa

Zbyt wiele firm dowiaduje się o ataku dopiero wtedy, gdy jest już za późno. Nie pozwól, aby Twoja organizacja była jedną z nich. Dzięki usłudze MDR Twoje bezpieczeństwo jest w rękach specjalistów, którzy czuwają nad nim 24/7.

Doradztwo

Pomożemy w doborze odpowiedniego rozwiązania

Szkolenia

Oferujemy szkolenie w zakresie użytkowania sprzętu i oprogramowania

Wdrożenia

W sposób kompleksowy przeprowadzamy wdrożenia IT.