UTM/NG Firewall

Niezawodne urządzenia UTM i NG Firewall Stormshield dla małej, średniej i dużej firmy. Wyposażony w IPS, filtr treści stron i ochronę przed spamem.

Partnerzy

Bezpieczeństwo IT

Ochrona danych

UTM/NG Firewall - pierwsza linia obrony

Ochrona sieci zaczyna się w punkcie zetknięcia z Internetem. Pierwszą linią obrony, która chroni wewnętrzny ekosystem są urządzenia UTM oraz NGFW.

Czym są?

Unified Threat Management (UTM) oraz Next Generation Firewall (NGFW) to zapory sieciowe, które kompleksowo zabezpieczają sieć firmową. Logi z UTM stanowią bardzo ważne źródło informacji dla systemów SIEM/SOAR, które analizują sytuację w całym systemie i dostarczają informacje m.in. do działów SOC.

Na co zwracać uwagę wybierając UTM?

Ważne, aby urządzenie UTM było dobrze dobrane – pod względem przepustowości, ale też funkcji jakie posiada. Jeden UTM drugiemu nie równy, ważne, czy konkretny model jest odpowiedni dla konkretnej jednostki.

Szukasz UTM? Sprawdź nasze materiały!

Funkcje UTM/NG Firewall

Urządzenia UTM/ NGFW zaopatrzone są w szereg kompatybilnych ze sobą funkcji, aby w pełni zabezpieczyć sieć w miejscu jej eksploatacji.

- UTM cechują się prostotą,

- posiadają zestaw wcześniej skonfigurowanych polityk,

- mają wbudowane narzędzia zarządzania i raportowania,

- pozwalają na zaawansowaną konfigurację,

- identyfikują ruch sieciowy, pochodzący z warstwy aplikacji,

- zapobiegają włamaniom.

Rozwiązania Stormshield czy Barracuda, które wdrażamy u naszych klientów, posiadają m.in:

- audyt podatności,

- antywirus,

- antyspam,

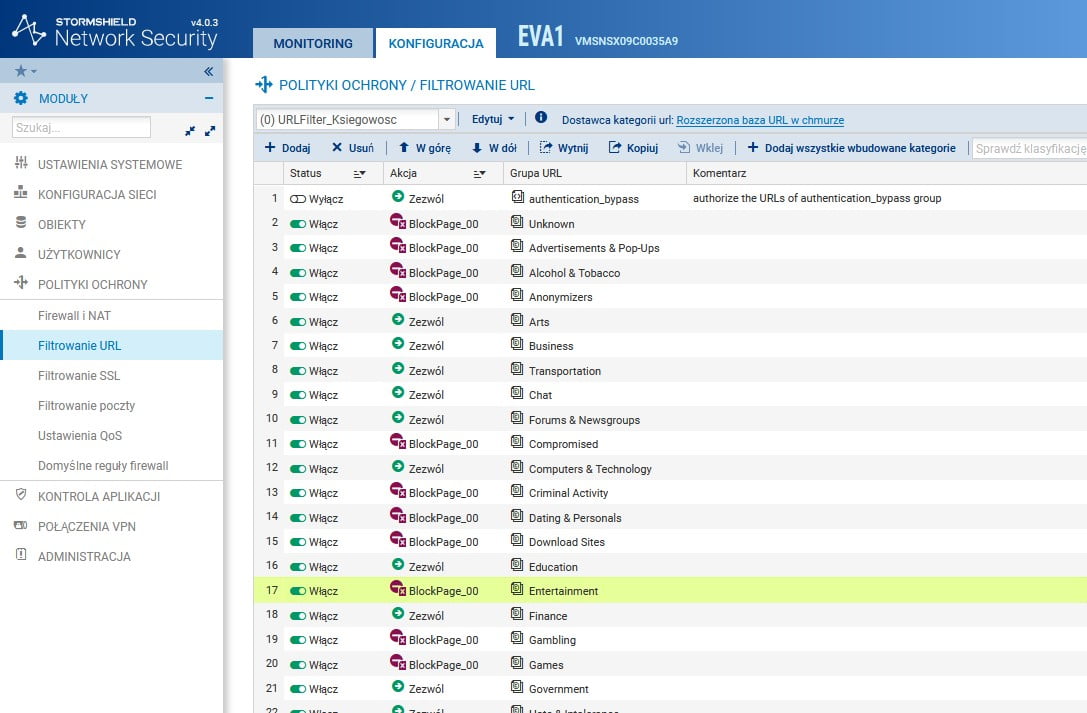

- filtr URL i wiele innych funkcji.

-

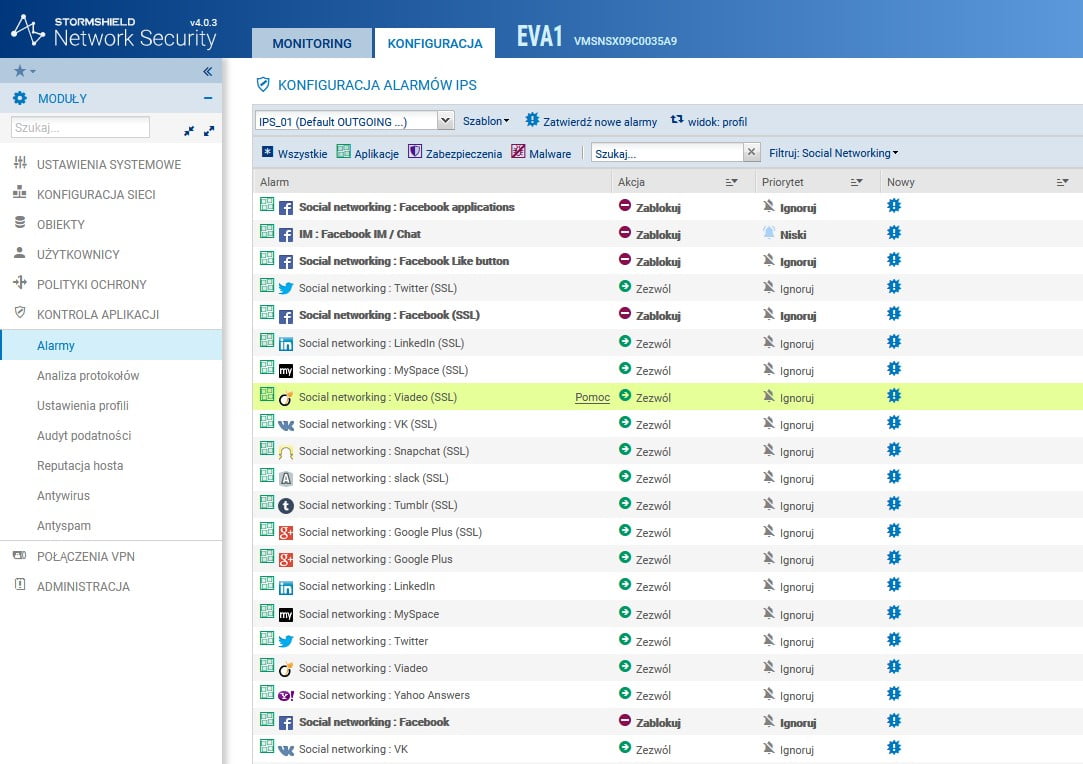

- system zapobiegający włamaniom do sieci firmowej,

- firewall,

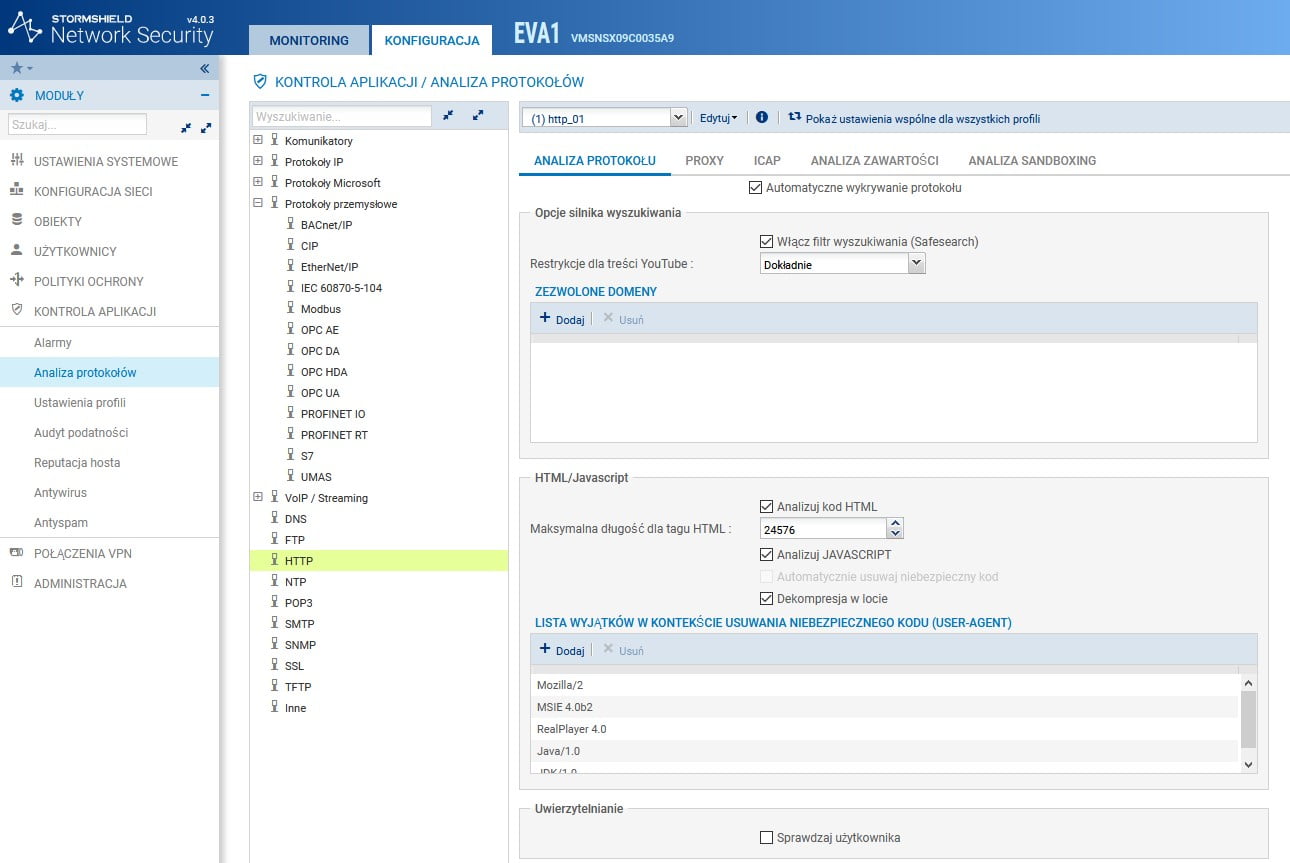

- kontrolę aplikacji,

- VPN,

Wdrożenia UTM / NGFW przez Perceptus

Współpracujemy z klientami przy wyborze oraz wdrożeniu odpowiedniej technologii.

Mamy doświadczenie w zabezpieczaniu sieci, dlatego potrafimy przeanalizować ekosystem klienta i dobrać urządzenie odpowiednie dla niego. Taki UTM nie jest przeskalowany, ale też nie powodujące w późniejszym czasie spadku wydajności sieci.

Doświadczenie we wdrażaniu zapór sieciowych

Posiadamy w naszych szeregach inżynierów mających najwyższe certyfikacje producenta Stormshield w kraju. To gwarancja, że usługi w dziedzinie zabezpieczenia sieci świadczone są na najwyższym poziomie.

Wdrażane przez nas rozwiązania UTM i NG Firewall, uszczelniają sieć internetową, zwiększają świadomość dotyczącą zagrożeń internetowych i wzmacniają kontrolę nad przepływem pakietów danych.

Certyfikowane rozwiązania

Są to rozwiązania certyfikowane przez NATO oraz Radę Unii Europejskiej (NATO restricted, EU restricted). Ochrona informacji zapewniona przez te urządzenia, wspomaga w realizacji obowiązków wynikających z rozporządzenia RODO, a także informuje pracowników o istocie danych osobowych.

FAQ - najczęstsze pytania o UTM

Czy UTM zastępuja tradycyjny firewall?

Tak – UTM zawiera funkcje firewalla, ale oferuje znacznie więcej, integrując w jednym urządzeniu wiele warstw zabezpieczeń.

Czy wdrożenie UTM jest trudne?

Proces wdrożenia obejmuje analizę potrzeb, konfigurację i szkolenie personelu. Zespół Perceptus przeprowadza ten proces tak, aby nie zakłócać bieżącej pracy firmy.

Czy UTM sprawdzi się w małej firmie?

Tak – rozwiązania UTM są skalowalne i można je dopasować do różnych rozmiarów organizacji, od kilkunastu do tysięcy użytkowników.

Zobacz możliwości STORMSHIELD!

Zarejestruj się na webinarium na żądanie i zobacz jak zarządzać ochroną swojej sieci firmowej za pomocą urządzeń Stormshield oraz w jaki sposób możesz monitorować poziom bezpieczeństwa infrastruktury IT w swojej firmie.

Dowiedz się jak w rozwiązaniach Stormshield wygląda:

- konfiguracja podstawowych usług sieciowych,

- konfiguracja firewalla i systemu IPS w celu zapewnienia najwyższego poziomu ochrony sieci,

- zdalny dostęp do sieci za pomocą tuneli VPN,

- monitoring sieci i raportowanie aktywności użytkowników,

- Stormshield Visibility Center (analiza logów/centralny kolektor logów).

Czas trwania webinaru to ok. 70 minut.

Doradztwo

Pomożemy w doborze odpowiedniego rozwiązania

Szkolenia

Oferujemy szkolenie w zakresie użytkowania sprzętu i oprogramowania

Wdrożenia

W sposób kompleksowy przeprowadzamy wdrożenia IT.